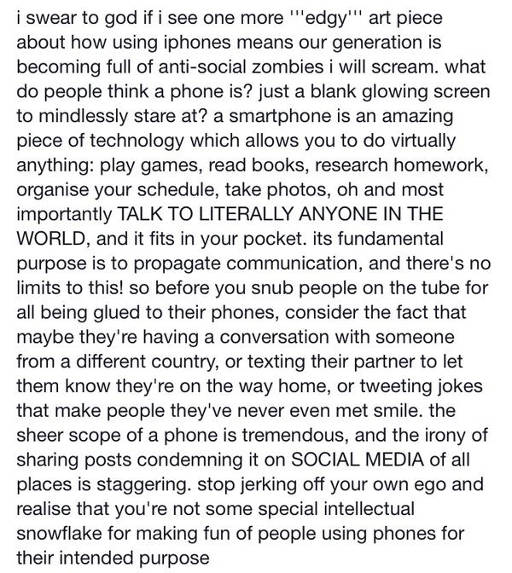

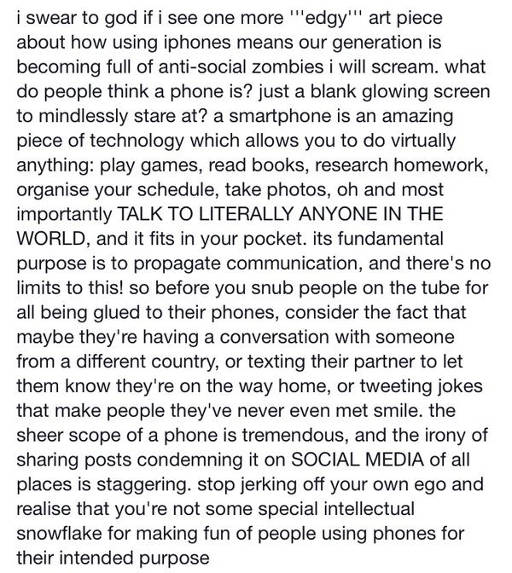

Idealnie pasuje jako podsumowanie offtopica wynikłego w komentarzach przy poprzednim wpisie.

Źródło: https://twitter.com/skeletonlungs

Text over JPEG, FB over Twitter. I nadal warto.

Techno, porno i duszno. Blog niezupełnie technologiczny.

Idealnie pasuje jako podsumowanie offtopica wynikłego w komentarzach przy poprzednim wpisie.

Źródło: https://twitter.com/skeletonlungs

Text over JPEG, FB over Twitter. I nadal warto.

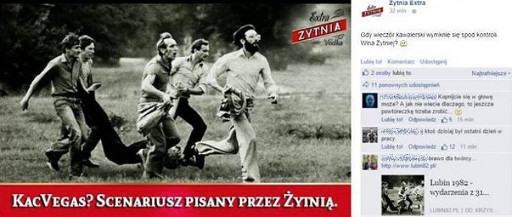

Do afer ze zbożem w tle mamy szczęście. Poprzednio była wykopowa afera zbożowa, a teraz chodzi o wódkę Żytnią. Wszystko zaczęło się od widocznego poniżej zdjęcia zamieszczonego na profilu na Facebooku.

Źródło: wykop.pl

Chwilę potem rozpoczęła się nagonka na Polmos i agencję reklamową, która przygotowała materiał. Teksty o zbezczeszczeniu, zapowiedzi pozwów… klasyka.

Moim zdaniem, nie pierwszy raz mamy taką sytuację. Pierwsze, z czym mi się zdjęcie i cała #żytniagate skojarzyła, to Psy Pasikowskiego, a konkretnie ten fragment (polecam przewinąć do 2:30):

Przychylam się do teorii, że całość została zrobiona z premedytacją. Przemawiają za tym: użycie „bocznej” firmy reklamowej, wykorzystanie w formie niedopowiedzianej/artystycznej, szybkie odcięcie się Polmosu i przeprosiny. Last but not least: czas publikacji. Dwa tygodnie przed rocznicą. Generalnie IMO obliczone na wywołanie szumu, który podchwycą ludzie i będą pamiętać przez dłuższy czas (teraz w parę dni dotrze pierwsza fala do wszystkich, 31 sierpnia będzie odgrzanie tematu).

Jeśli wszystko to było tal przemyślane, to mamy do czynienia z prawdziwym majstersztykiem reklamy. Może niezbyt etycznym, na pewno cynicznym, ale zdecydowanie wartym docenienia.

Najciekawsza sprawa w tym wszystkim to IMO fakt, że główną reklamę zrobili ludzie, nie agencja. Ci oburzeni, ci komentujący i powielający (tak, w tym ja teraz). Zasięg profilu Żytnia Extra na Facebooku to na dzień dzisiejszy raptem ok. 27 tys. ludzi. Przypuszczam, że w dniu zamieszczenia zbytnio się nie różnił. Faktyczny zasięg? Minimum o rząd wielkości większy. Może o dwa rzędy. Koszty? Zapewne pomijalne, szczególnie za tak długotrwałą obecność w wielu miejscach produktu, który nie może być w Polsce reklamowany. Tak, uważam, że zostaliśmy strollowani. A jak wiadomo, jedyny sposób na trolle, to nie dokarmiać.

Nie będę się bawił w streszczenia. Sprawa wydarzeń lubińskich jest mało znana, o czym świadczy choćby częste mylenie Lubina z Lublinem podczas omawiania zdjęcia. I lakoniczność wpisu w Wikipedii. O Janku Wiśniewskim jest znacznie więcej. Warto przeczytać i znać, zanim zaczniemy się śmiać.

Dawno temu kupiłem sobie watomierz. Wykonałem też pracowicie kilkanaście pomiarów energii, różnych urządzeń w różnych konfiguracjach, których wyniki wylądowały w pliku na dysku i… nikomu się nie przydają. Od dawna chciałem podzielić się wynikami, tym bardziej, że są ciekawe i przynajmniej zastanawiające.

Z drugiej strony kupiłem sobie domenę i… nic na niej nie było uruchomionego. No i od dawna chciałem pobawić się statycznym generatorem bloga (jednym z bardzo wielu), czyli Chronicle. Najbardziej przeszkadzały mi dwie rzeczy: brak sensownych, gotowych szablonów i brak możliwości komentowania.

Odpaliłem as is, szablon tylko minimalnie zmodyfikowany i na pewno będzie wymagał poprawek. Komentowanie niby jest w nowej wersji Chronicle, ale uruchomiłem też w bardzo okrojonej i minimalnej wersji starej. Pewnie będę musiał poeksperymentować albo i pogrzebać w kodzie, chwilowo nie mam ochoty (bardziej niż czasu). Chyba przez ten upał.

Język angielski z paru powodów. Po pierwsze, Chronicle słabo wspiera polski, po drugie, przyda się większemu gronu, po trzecie, raczej zrozumiałe jest. Po czwarte, trochę poćwiczę angielski. Są błędy i źle mi się czyta moje stare teksty, ale zwykle nie poprawiam, bo w mało uczęszczanym miejscu.

Zabawna obserwacja: bardzo fajnie pisze mi się w czystym HTML. Składanie bloga z szablonów (których są cztery sztuki: index, czyli główna strona, entry, czyli pojedynczy wpis, month, czyli widok miesiąca oraz tags, dla pojedynczego tagu) i bardzo prostych – póki co – CSS też mi się podoba. Mocno przypomina Joggera, którego niedawno użyłem i wydał mi się strasznym ogórem, ale… ma to swój urok. Główne zalety Chronicle to 100% kontroli i szybkość działania strony (w końcu statyczna…).

Druga obserwacja, niezupełnie związana z tym projektem, ale związana z Google, Blogspot, WordPress i ogólnie blogami: czym tak naprawdę jest blog? Blog to zbiór stron z atrybutami author, date, title, body, comments (comment author, comment date). Pewnie jeszcze tags.

To nie jest wersja docelowa, to się będzie zmieniało, ale już teraz prezentuję projekcik ile to zużywa energii, czyli watomierz w akcji. Sugestie i uwagi tradycyjnie mile widziane. Wiem, wiem, nie wszystkie widoki się walidują.