Pewna rodzina z Poznania (albo okolic) postanowiła wstawić sobie do niemal całego domu kamery, udostępnić w internecie i poszukać sponsorów. Albo rozgłosu. Rodzina składa się z dorosłych, którzy decydowali, oraz dzieci, które głosu zapewne nie miały, a nawet jeśli miały, to raczej nie rozumiały, co się dzieje naprawdę. Zresztą, wiele wskazuje na to, że nie do końca wiedzieli i rodzice…

O całej sprawie można poczytać nieco więcej u Lotty, mnie zdumiały niektóre aspekty. Po pierwsze, wygląda na to, że sąd w ekspresowym tempie nakazał rzecz dość dziwną, mianowicie wyłączenie kamer. I jest to podyktowane rzekomo prawem do prywatności dzieci. Zastanawiam się, gdzie tu miejsce na odwołanie, uprawomocnienie wyroku itp. Zastanawiam się też, gdzie leży granica. Bo jakoś usuwania np. zdjęć dzieci zamieszczonych przez rodziców w internecie nikt usuwać nie każe, a przecież też bez zgody dzieci są publikowane i niekoniecznie z „oficjalnych” okazji. Różnica czy obraz ruchomy czy statyczny? Cóż, obowiązku posiadania firan czy zasłon w oknach w domu też nie ma, ciekawe, czy rodzinami w domach bez zasłoniętych okien też się sąd interesuje?

Po drugie, dziwi mnie poruszenie wokół sprawy. Przecież to taki nieudolny, amatorski Big Brother, bez profesjonalnej obsługi, bez napięcia i bez reżyserowania czy selekcji. Podobnie jak w tym programie, uczestnicy sprzedają na chwilę swoją prywatność, w zamian otrzymując pieniądze i zyskując rozgłos. Stąd tytuł. Czy to się opłaca? Patrząc na stronę na Wikipedii poświęconą polskiej edycji Big Brothera – wszystko to już było, te same kontrowersje, te same motywacje. Nie było jedynie dzieci. Czy uczestnikom udało się zdobyć popularność? Z tego co kojarzę, to tak, bo do tej pory potrafi mi w TV mignąć o kimś, że brał udział. Sprawdziłem na ww. stronie – jest ich więcej, choć procentowo mniej, niż się spodziewałem. Cóż, gwarancji sukcesu nie ma.

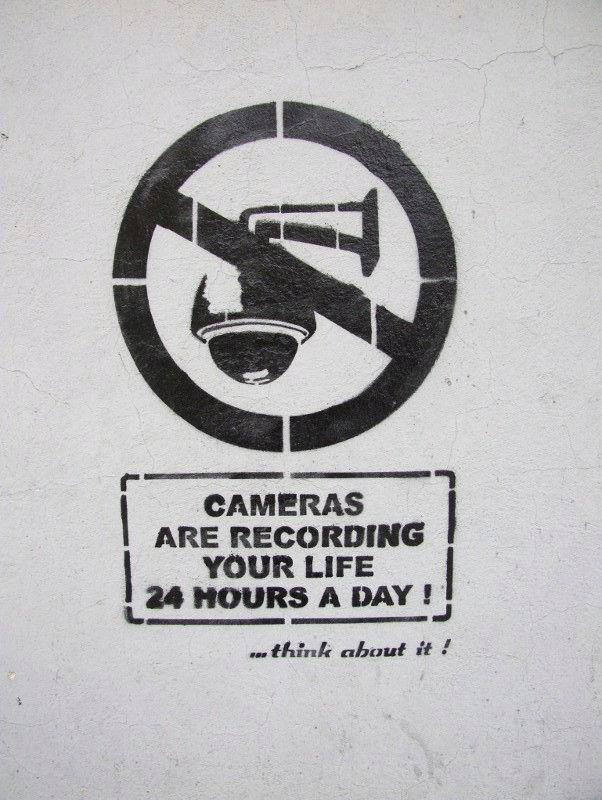

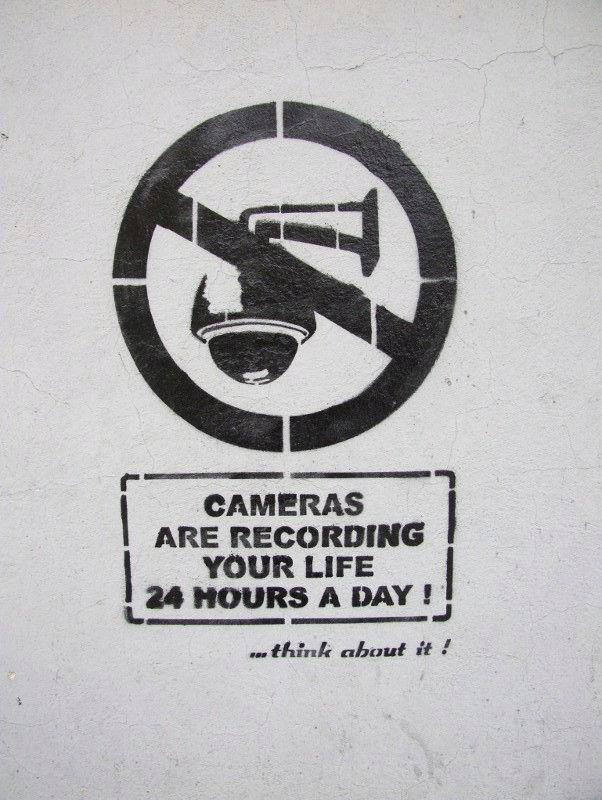

Po trzecie, kamery (i mikrofony) są wszędzie i mało kto zdaje sobie sprawę z rozmiarów inwigilacji i możliwości podglądu/podsłuchu. Dobra okazja by przypomnieć grafikę z dawnego wpisu:

Zdjęcie grafiki na murze, IIRC Nowy Sącz.

Zdjęcie grafiki na murze, IIRC Nowy Sącz.

Coraz więcej urządzeń, które posiadamy, jest wyposażonych w kamerę lub mikrofon oraz dostęp do sieci. Smartfon, tablet, telewizory, komputery… Wbudowany mikrofon posiada też na przykład Banana Pi (komputer, jakby nie patrzeć). Dedykowane kamery IP montowanych samodzielnie w domach czy teoretycznie zamknięte systemy monitoringu są oczywiste. Wszystkie te urządzenia mogą być (i są!) wykorzystywane do podglądu/podsłuchu przez producentów urządzeń i oprogramowania (Facebook!, Google!), służby (to jakby oczywiste i chyba w sumie najlepiej – przynajmniej teoretycznie – obwarowane prawnie) i… włamywaczy komputerowych. Zresztą część kamer IP jest po prostu wystawiona do sieci, nawet włamywać się nie trzeba. Zabezpieczenia tego typu sprzętu wielowymiarowo leżą. Poczynając od udostępnienia w sieci przez samego użytkownika, przez niezmienione domyślne hasła[1] po… błędy producenta, typu niemożliwe do zmiany hasło „serwisowe”.

Stawiam, że 99% (źródło: sufit, chodzi o skalę) ludzi nie zdaje sobie sprawy z tego, co naprawdę potrafi zrobić (i robi!) ich urządzenie. Czy różnica, czy obserwuje/podsłuchuje nas obsługa producenta, czy losowi ludzie jest naprawdę tak wielka? Naiwna wiara, że systemy monitoringu obsługują jacyś inni ludzie, niż losowi? Kto ma świadomość, że kamera w laptopie może pracować bez zapalonej diody? Kto zamontował fizyczne zabezpieczenie na kamerze w laptopie (polecam wpisać laptop camera cover w wyszukiwarkę)? Co z mikrofonem, który „odciąć” znacznie trudniej i który od zawsze jest aktywowany bez choćby próby fizycznego powiadamiania użytkownika?

Warto też pamiętać, że „publiczne” kamery bywają umieszczane w niezupełnie publicznych miejscach. Typu łazienki/toalety w urzędzie. A monitoring osiedlowy może umożliwiać pracownikom zaglądanie do mieszkań. O kamerach w przedszkolach itp. nie wspominam (a bywają, niekoniecznie zabezpieczone).

Ostatnia sprawa to konsekwencje. W znacznej mierze zgadzam się z twierdzeniem, że to społeczeństwo jest chore (nie owa rodzina). No bo czy ktoś normalny będzie gapił się w te kamery i robił „żarty”, ocierające się o stalking? Nawiasem, stawiam, że nawet gdyby rodzina nie podała namiarów na siebie na stronie, to stalkerzy szybko by ją namierzyli… Faktem jest, że wygląda, że rodzice – przy swojej prymitywnej motywacji – niezupełnie zdają sobie sprawę co się dzieje i jakie są konsekwencje ich działań.

Na koniec: nie, nie popieram tego, co robi ta rodzina. Dziwi mnie jedynie, że ludzie, którzy to znaleźli nie wytłumaczyli im po prostu, czemu robią źle, tylko zaczęli zamawiać pizzę itp. I dziwi mnie pójście na noże, sąd, zamiast wizyty kogoś z instytucji zajmującej się prawami dzieci. Tym bardziej, że IHMO akurat prawnie nie sposób zabronić udostępniania takiego „odsłoniętego okna” w postaci kamer.

Natomiast jest to kolejna okazja do przypomnienia ludziom o wszechobecności kamer i mikrofonów. I o konieczności aktualizacji oprogramowania i zabezpieczenia dostępu, szczególnie do kamer IP.

[1] Insecam.org to serwis, który podaje namiary na kamery z niezmienionym hasłem, dostępne w sieci, z podziałem na kraje i kategorie. Aktualnie z Polski jest 95 kamer, w tym pokazujące obraz z wnętrz różnego rodzaju.

Zdjęcie grafiki na murze, IIRC Nowy Sącz.

Zdjęcie grafiki na murze, IIRC Nowy Sącz.